- Pelayan apa emule?

- Adakah emule masih berfungsi 2022?

- Bagaimana saya menambah senarai pelayan untuk emule?

- Boleh emule dikesan?

- Adalah emule p2p?

- Adakah emule berfungsi dengan VPN?

- Adalah emule virus?

- Apa yang serupa dengan emule 2022?

- Adalah sumber terbuka emule?

- Adalah emule yang disulitkan?

- Apa itu koleksi emule?

- Apa itu emule di stesen muat turun?

- Pelabuhan apa yang perlu dibuka untuk emule?

- Adalah emule selamat dengan VPN?

- Model rangkaian apa yang akan Edonkey?

- Adalah emule peribadi?

- Adalah emule yang disulitkan?

- Adalah sumber terbuka emule?

- Apakah 3478 port digunakan untuk?

- Apakah 8444 port digunakan untuk?

- Adalah port terbuka 22 kelemahan?

Pelayan apa emule?

Seperti yang kita baca di Forum Projek Emule, pelayan emule yang boleh dipercayai pada tahun 2019 adalah: Emulesecurity: ED2K: // | Server | 5.45.85.226 | 6584 |/Mule Sunrise - ED2K: // | Server | 176.123.5.89 | 4725 |/Grupots Server - ED2K: // | Server | 145.239.2.134 | 4661 |/

Adakah emule masih berfungsi 2022?

Ini adalah aplikasi perkongsian fail peer-to-peer yang menggunakan pelayan Edonkey dan rangkaian KAD yang terdesentralisasi sendiri. Percayalah atau tidak, Emule masih hidup dan menendang (2 Feb, 2022)."

Bagaimana saya menambah senarai pelayan untuk emule?

Masukkan URL ke pelayan. bertemu di dalam kotak dan tekan kemas kini. Tingkap log akan memberitahu anda berapa banyak pelayan baru yang ditambah. Masukkan IP dan nama pelayan untuk menambah pelayan tunggal ke senarai anda.

Boleh emule dikesan?

Pengguna rangkaian perkongsian fail, seperti emule dan gnutella, tertakluk kepada pemantauan aktiviti mereka. Pelanggan boleh dikesan oleh alamat IP, nama DNS, versi perisian yang mereka gunakan, fail yang mereka kongsi, pertanyaan yang mereka mulakan, dan pertanyaan yang mereka jawab kepada.

Adalah emule p2p?

Emule adalah aplikasi perkongsian fail peer-to-peer percuma untuk Microsoft Windows.

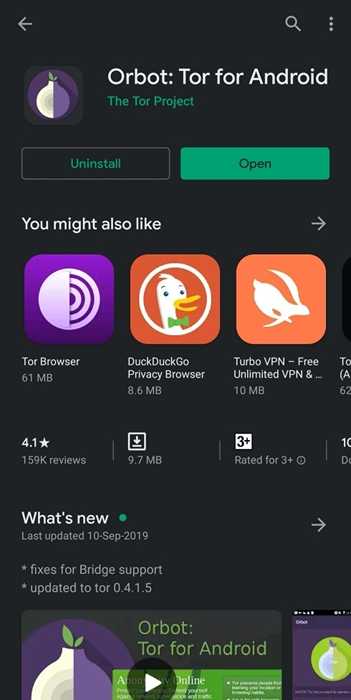

Adakah emule berfungsi dengan VPN?

Emule adalah program perkongsian fail peer-to-peer (P2P) untuk Windows. Pada dasarnya, ia berfungsi seperti klien bitTorrent, yang bermaksud ia sama pentingnya menggunakan VPN dengan emule seperti ketika mengamuk. VPNS menyulitkan data yang pergi ke dan dari peranti anda yang secara drastik meningkatkan privasi anda dalam talian dan semasa menggunakan emule.

Adalah emule virus?

emule.exe adalah fail yang sah. Proses ini dikenali sebagai emule plus . Ia tergolong dalam mod perisian dazzle emule dan dibangunkan oleh http: // www.Emule-Project.jaring. Ia biasanya disimpan dalam fail C: \ Program.

Apa yang serupa dengan emule 2022?

Alternatif terbaik ialah Retroshare, yang kedua -duanya adalah sumber percuma dan terbuka. Aplikasi hebat lain seperti Emule adalah Soulseek, Nikotin+, BitTorrent dan Shareaza.

Adalah sumber terbuka emule?

Emule adalah klien perkongsian fail peer-to-peer percuma dan terbuka, membolehkan anda menyambung kepada berjuta-juta pengguna untuk memuat turun dan berkongsi fail dengan mereka.

Adalah emule yang disulitkan?

"Emule memanggil penyulitan protokolnya 'Obfuscation' daripada penyulitan," kata pemaju itu. "Ia adalah ciri yang bertujuan untuk menghentikan ISP dan router tempatan daripada membuang protokol dengan melakukan pemeriksaan paket yang mudah, bukannya satu untuk melindungi komunikasi terhadap eavesdropping."

Apa itu koleksi emule?

Emulecollection adalah fail yang mengandungi pelbagai (oleh itu koleksi) pautan ED2K. Ini biasanya digunakan untuk mengumpulkan pelbagai fail berkaitan, e.g. siri atau album muzik.

Apa itu emule di stesen muat turun?

Emule: Emule adalah aplikasi perkongsian fail peer-to-peer percuma yang menghubungkan ke rangkaian ED2K dan rangkaian KAD. Walaupun kelajuan pemindahan biasanya perlahan, emule mempunyai pangkalan pengguna yang sangat besar, dan asas perkongsian fail yang lebih besar yang menjadikannya sangat baik untuk mencari kandungan yang jarang berlaku.

Pelabuhan apa yang perlu dibuka untuk emule?

Pelabuhan. Secara lalai, port TCP emule ialah 4662 dan port UDP ialah 4672. Ia juga boleh ditetapkan dari 1 hingga 65535.

Adalah emule selamat dengan VPN?

Sangat mudah untuk melindungi data peribadi anda semasa menggunakan emule dan VPN bersama. VPN menyulitkan trafik internet anda dan memberikan alamat IP baru kepada anda, menjaga aktiviti anda tersembunyi dari penggodam dan rakan sebaya. Penting untuk diperhatikan bahawa tidak semua VPN membenarkan penggunaan torrenting pada pelayan mereka.

Model rangkaian apa yang akan Edonkey?

Rangkaian Edonkey (ED2K) adalah sistem perkongsian fail peer-to-peer (P2P) yang terdesentralisasi yang direka untuk menyediakan ketersediaan fail data jangka panjang. Ini bermakna semua fail disimpan di komputer pengguna individu dan kemudian ditukar secara langsung dengan rakan sebaya.

Adalah emule peribadi?

Terima kasih kepada sifat peer-to-peernya, memuat turun melalui emule adalah apa-apa tetapi peribadi. Menggunakan VPN, walaupun, menjadikannya peribadi.

Adalah emule yang disulitkan?

"Emule memanggil penyulitan protokolnya 'Obfuscation' daripada penyulitan," kata pemaju itu. "Ia adalah ciri yang bertujuan untuk menghentikan ISP dan router tempatan daripada membuang protokol dengan melakukan pemeriksaan paket yang mudah, bukannya satu untuk melindungi komunikasi terhadap eavesdropping."

Adalah sumber terbuka emule?

Emule adalah klien perkongsian fail peer-to-peer percuma dan terbuka, membolehkan anda menyambung kepada berjuta-juta pengguna untuk memuat turun dan berkongsi fail dengan mereka.

Apakah 3478 port digunakan untuk?

Nombor port pendengaran standard untuk pelayan stun ialah 3478 untuk UDP dan TCP, dan 5349 untuk TLS. Sebagai alternatif, TLS juga boleh dijalankan di port TCP jika pelaksanaan pelayan boleh de-multiplex TLS dan stun paket.

Apakah 8444 port digunakan untuk?

Port 8444 digunakan untuk ejen untuk memuat naik log ke DSM, ia menyokong TLS v1. 2. Untuk keserasian ke belakang, ia juga menyokong TLS v1. 1 dan V1.

Adalah port terbuka 22 kelemahan?

Penyerang jauh yang tidak disahkan dengan akses rangkaian ke port 22 boleh terowong trafik TCP rawak ke tuan rumah lain di rangkaian melalui peranti ruckus. Penyerang terpencil dapat mengeksploitasi kelemahan ini untuk memintas sekatan keselamatan dan memperoleh akses yang tidak dibenarkan ke aplikasi yang terdedah.

Torgeek

Torgeek