- Apa serangan relay biasa digunakan terhadap perkhidmatan SMB?

- Kerentanan mana yang mengeksploitasi SMB Relay?

- Bagaimana serangan geganti SMB berfungsi?

- Bagaimana SMB dieksploitasi?

- Mengapa SMB sangat terdedah?

- Apa yang lebih selamat daripada SMB?

- Bolehkah penggodam masih merosakkan rangkaian menggunakan SMB?

- Boleh ransomware tersebar melalui SMB?

- Sekiranya saya menyekat SMB?

- Bolehkah saya melumpuhkan smb?

- Adakah SMB berfungsi lebih dari WiFi?

- Apakah serangan yang paling biasa pada pelayan rangkaian?

- Antara pelabuhan berikut yang manakah dikaitkan dengan serangan SMB?

- Algoritma mana yang digunakan oleh SMB untuk penyulitan?

Apa serangan relay biasa digunakan terhadap perkhidmatan SMB?

Serangan Relay SMB adalah sejenis serangan yang bergantung pada pengesahan NTLM versi 2 yang biasanya digunakan di kebanyakan syarikat. Malangnya, apabila kita mendengar apa yang sedang berlaku di rangkaian, kita dapat menangkap sebahagian daripada lalu lintas yang berkaitan dengan pengesahan dan juga menyampaikannya ke pelayan lain.

Kerentanan mana yang mengeksploitasi SMB Relay?

Serangan Relay SMB menyalahgunakan Protokol Cabaran NTLM. Biasanya, semua sesi SMB menggunakan protokol NTML untuk tujuan penyulitan dan pengesahan (i.e. Ntlm over smb).

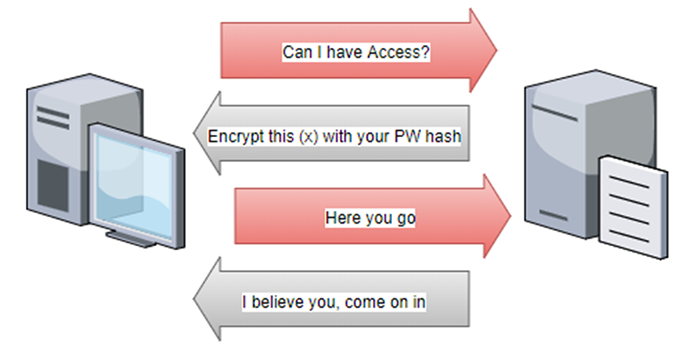

Bagaimana serangan geganti SMB berfungsi?

Serangan relay SMB adalah di mana penyerang menangkap pengguna hash NTLM dan menyampaikannya ke mesin lain di rangkaian. Menyamar sebagai pengguna dan mengesahkan terhadap SMB untuk mendapatkan shell atau akses fail.

Bagaimana SMB dieksploitasi?

Kelemahan boleh dieksploitasi secara langsung melalui port SMB yang terdedah, bersempena dengan kelemahan lain yang membolehkan penyerang mengakses perkhidmatan SMB dalaman, atau melalui percubaan phishing yang mengandungi malware yang mensasarkan SMB.

Mengapa SMB sangat terdedah?

Mengapa ia berisiko? Versi 1.0 dari SMB mengandungi bug yang boleh digunakan untuk mengambil alih kawalan komputer terpencil. Agensi Keselamatan Negara AS (NSA) membangunkan eksploitasi (dipanggil "EternalBlue") untuk kelemahan ini yang kemudiannya dibocorkan.

Apa yang lebih selamat daripada SMB?

Walau bagaimanapun, NFS lebih baik dengan penyulitan. Dalam kes penulisan rawak, NFS lebih baik daripada SMB dalam teks dan penyulitan biasa. Sekiranya anda menggunakan RSYNC untuk pemindahan fail, NFS adalah pilihan yang lebih baik dalam teks dan penyulitan biasa.

Bolehkah penggodam masih merosakkan rangkaian menggunakan SMB?

SMBV1 mempunyai beberapa kelemahan yang membolehkan pelaksanaan kod jauh pada mesin sasaran. Walaupun kebanyakan mereka mempunyai patch yang tersedia dan SMBV1 tidak lagi dipasang secara lalai sebagai Windows Server 2016, penggodam masih mengeksploitasi protokol ini untuk melancarkan serangan yang dahsyat.

Boleh ransomware tersebar melalui SMB?

Beberapa varian ransomware dan trojan malware yang paling dahsyat bergantung kepada kelemahan dalam Blok Mesej Windows Server (SMB) untuk menyebarkan melalui rangkaian organisasi.

Sekiranya saya menyekat SMB?

Anda tidak boleh menyekat trafik SMB masuk secara global ke pengawal domain atau pelayan fail. Walau bagaimanapun, anda boleh menyekat akses kepada mereka dari julat dan peranti IP yang dipercayai untuk menurunkan permukaan serangan mereka.

Bolehkah saya melumpuhkan smb?

Di bawah Rumah Panel Kawalan, pilih Gilir Ciri -ciri Windows On atau Off untuk membuka kotak Ciri Windows. Di dalam kotak Ciri Windows, tatal ke bawah senarai, jelaskan kotak semak untuk SMB 1.Sokongan Perkongsian Fail 0/CIFS dan pilih OK. Selepas Windows menggunakan perubahan, pada halaman pengesahan, pilih mulakan semula sekarang.

Adakah SMB berfungsi lebih dari WiFi?

Sekiranya komputer dikuasakan (boot atau disambung semula) dengan kedua -dua sambungan, berfungsi menggunakan rangkaian berwayar, seperti yang sepatutnya. Walau bagaimanapun, apabila hanya WiFi digunakan untuk beberapa waktu dan kemudian kabel Ethernet disambungkan, SMB masih menggunakan wifi. Diperlukan untuk mematikan sambungan tanpa wayar untuk mencapai pemindahan berwayar lebih cepat.

Apakah serangan yang paling biasa pada pelayan rangkaian?

Malware adalah jenis cyberattack yang paling biasa, kebanyakannya kerana istilah ini merangkumi banyak subset seperti ransomware, trojans, spyware, virus, cacing, keyloggers, bot, cryptojacking, dan sebarang jenis serangan malware yang memanfaatkan perisian dengan cara yang jahat.

Antara pelabuhan berikut yang manakah dikaitkan dengan serangan SMB?

Pelabuhan SMB biasanya nombor port 139 dan 445. Port 139 digunakan oleh dialek SMB yang berkomunikasi melalui netbios. Ia beroperasi sebagai protokol rangkaian lapisan aplikasi untuk komunikasi peranti dalam sistem pengendalian Windows melalui rangkaian.

Algoritma mana yang digunakan oleh SMB untuk penyulitan?

Penyulitan SMB menggunakan AES-128-GCM atau AES-128-CCM (dengan varian GCM dipilih jika pelanggan menyokong SMB 3.1. 1) sebagai algoritma penyulitannya, dan juga menyediakan integriti data dengan menandatangani menggunakan kekunci Sesi SMB Kerberos.

Torgeek

Torgeek