- Adakah kuda Trojan?

- Adakah penyemak imbas akan memberi saya virus?

- Bolehkah kuda Trojan dikesan?

- Bolehkah anda dikesan di Tor?

- Adakah kuda trojan masih ada?

- Bolehkah Trojan menjadi cacing?

- Adakah saya memerlukan VPN jika saya menggunakan Tor?

- Adalah lebih selamat daripada VPN?

- Bolehkah anda menggunakan Tor secara sah?

- Betapa seriusnya virus Trojan?

- Bolehkah Trojan tidak berbahaya?

- Adalah kuda trojan lebih buruk daripada virus?

- Apa contoh kuda Trojan?

- Apa yang dianggap kuda Trojan?

- Apa itu Trojan bukan kuda?

- Mengapa penggodam menggunakan Trojans?

- Bagaimana saya tahu jika saya mempunyai virus trojan?

- Apakah virus kuda trojan yang paling terkenal?

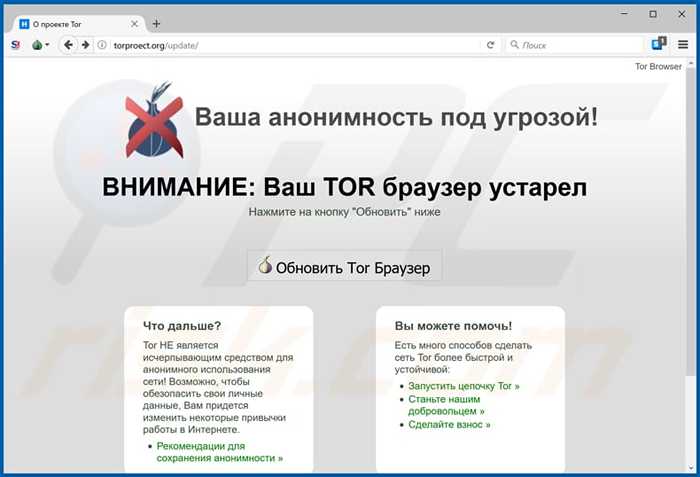

Adakah kuda Trojan?

Tor adalah nama pelayar web yang sah, yang membolehkan pengguna melayari web dengan sebanyak mungkin privasi, bagaimanapun, terdapat versi trojanized yang direka oleh penjenayah siber dan digunakan untuk mencuri cryptocurrency.

Adakah penyemak imbas akan memberi saya virus?

Tor tidak akan menghentikan penjenayah siber, virus, dan perisian hasad lain dari bersembunyi di laman web yang anda lawati -terutamanya di web gelap. Anda masih perlu menggunakan perisian antivirus yang baik dan berfikir sebelum anda mengklik.

Bolehkah kuda Trojan dikesan?

Untuk mencarinya, pengguna mesti memulakan imbasan komputer penuh dengan pengimbas anti-virus. Ini sepatutnya dapat mengenal pasti semua ancaman dan memberitahu pengguna nama perisian hasad. Di samping itu, pengimbas biasanya mengesyorkan langkah -langkah yang diperlukan untuk menghapuskan trojan dan perisian hasad yang dipasang dari sistem.

Bolehkah anda dikesan di Tor?

Walaupun lalu lintas internet anda disulitkan pada Tor, ISP anda masih dapat melihat bahawa anda disambungkan ke Tor. Selain itu, Tor tidak dapat melindungi daripada mengesan pada nod masuk dan keluar dari rangkaiannya. Sesiapa yang memiliki dan mengendalikan nod kemasukan akan melihat alamat IP sebenar anda.

Adakah kuda trojan masih ada?

Replika kuda Trojan berdiri hari ini di Turki, lokasi moden bandar Troy.

Bolehkah Trojan menjadi cacing?

Cacing adalah seperti virus komputer dengan reka bentuknya tetapi merupakan sub-kelas virus atau kuda trojan. Cacing tersebar dari komputer ke komputer, tetapi tidak seperti virus, ia mempunyai keupayaan untuk melakukan perjalanan tanpa melampirkan ke program tuan rumah dan dapat berjalan secara bebas.

Adakah saya memerlukan VPN jika saya menggunakan Tor?

VPN bukanlah keperluan untuk menggunakan Tor, tetapi ia banyak membantu. Ia menyulitkan seluruh lalu lintas anda, memasangkannya dari ISP. Pendek kata, lebih selamat menggunakan Tor dengan VPN. Tidak semua VPN menawarkan ciri -ciri TOR dalam produk mereka.

Adalah lebih selamat daripada VPN?

Tor lebih baik daripada VPN untuk yang berikut: tanpa nama mengakses web - hampir mustahil untuk mengesan sambungan Tor kembali kepada pengguna asal. Anda dengan selamat boleh melawat laman web tanpa meninggalkan bukti yang mengenal pasti di belakang, baik di peranti anda dan di pelayan laman web.

Bolehkah anda menggunakan Tor secara sah?

Tor sah di AS. Anda tidak akan menghadapi masalah hanya kerana anda menggunakan penyemak imbas Tor. Walau bagaimanapun, Tor bukan domain tanpa undang -undang, jadi anda tidak boleh menggunakan penyemak imbas ini untuk aktiviti haram. Sekiranya anda menggunakan Tor untuk membeli dadah atau senjata, anda bertanggungjawab terhadap undang -undang.

Betapa seriusnya virus Trojan?

Virus Trojan bukan sahaja dapat mencuri maklumat peribadi anda, mereka juga berisiko untuk kecurian identiti dan jenayah siber yang serius.

Bolehkah Trojan tidak berbahaya?

Trojans Dropper/Downloader

Salah satu Trojans Dropper yang paling terkenal adalah Malware Emotet, yang kini telah menjadi tidak berbahaya tetapi yang, berbeza dengan Trojan Backdoor, tidak dapat melaksanakan sebarang kod pada PC itu sendiri. Sebaliknya, ia membawa malware lain dengannya, contohnya Trojan Trickbot perbankan dan ransomware ryuk.

Adalah kuda trojan lebih buruk daripada virus?

Tidak seperti virus, kuda Trojan tidak meniru diri mereka tetapi mereka boleh merosakkan. Trojans juga membuka kemasukan backdoor ke komputer anda yang memberikan akses pengguna/program yang berniat jahat ke sistem anda, yang membolehkan maklumat sulit dan peribadi menjadi kecurian.

Apa contoh kuda Trojan?

Spyware adalah perisian yang memerhatikan aktiviti pengguna, mengumpul data sensitif seperti kelayakan akaun atau perincian perbankan. Mereka menghantar data ini kembali ke penyerang. Spyware biasanya menyamar sebagai perisian yang berguna, jadi biasanya dianggap sebagai sejenis trojan.

Apa yang dianggap kuda Trojan?

Kuda Trojan (Trojan) adalah sejenis perisian hasad yang menyamar sebagai kod atau perisian yang sah. Sekali di dalam rangkaian, penyerang dapat menjalankan apa -apa tindakan yang dapat dilakukan oleh pengguna yang sah, seperti mengeksport fail, mengubahsuai data, memadam fail atau mengubah kandungan peranti.

Apa itu Trojan bukan kuda?

Mulakan Percubaan Percuma. Mulakan Percubaan Percuma. Mulakan Percubaan Percuma. Kuda Trojan, atau Trojan, adalah jenis kod atau perisian yang berniat jahat yang kelihatan sah tetapi dapat mengawal komputer anda. Trojan direka untuk merosakkan, mengganggu, mencuri, atau secara umumnya menimbulkan tindakan berbahaya lain pada data atau rangkaian anda.

Mengapa penggodam menggunakan Trojans?

Untuk berjaya menggodam mana -mana komputer, penggodam program malware untuk bekerja dengan senyap di latar belakang. Walau bagaimanapun, untuk memastikan bahawa perisian hasad akan tersembunyi, penggodam boleh menggunakan kuda Trojan untuk menyembunyikan aktiviti jahat di komputer.

Bagaimana saya tahu jika saya mempunyai virus trojan?

Gejala jangkitan Trojan yang biasa adalah penampilan aplikasi secara tiba -tiba yang anda tidak ingat memuat turun atau memasang. Sekiranya anda melihat aplikasi yang tidak dikenali dari pemaju yang tidak disahkan di Pengurus Tugas Windows anda, ada peluang yang baik bahawa ia adalah perisian berniat jahat yang dipasang oleh Trojan.

Apakah virus kuda trojan yang paling terkenal?

Ribut Ribut adalah kuda Trojan yang dijangkiti komputer, kadang -kadang menjadikannya zombi atau bot untuk meneruskan penyebaran virus dan menghantar sejumlah besar mel spam. Petua: Jangan sekali -kali membuka pautan dalam e -mel melainkan anda tahu dengan tepat apa itu. Menjelang Julai 2007, Storm Worm dijemput lebih daripada 200 juta e -mel.

Torgeek

Torgeek